-

Compteur de contenus

2 451 -

Inscription

-

Dernière visite

-

Jours gagnés

613

Type de contenu

Profils

Forums

Calendrier

Classement mondial du débit internet du mois d'Aout 2024 par speedtest .

Malgré les offres alléchantes proposées aux abonnés ordinaires ainsi qu'aux conventionnés du haut débit Algerie telecom n'a avancé que d'une place.

Le 16/09/2024 à 13:44, zzd50 a dit :Le premier mari de Caïn

Son nom est root

C'est ce qu'on appelle le numéro secret

Et le second s'appelle telecomadmin

Ce numéro est crypté et inconnu

Le premier a des pouvoirs limités et le second est illimité

J'ai même utilisé la méthode développée par Tlemceni13

Ils le restaureront à son état antérieur lorsque vous le reconnecterez au câble FTTH

------------------------------

<InterfaceUtilisateur>

<X_HW_CLIUserInfo NumberOfInstances="1">

<X_HW_CLIUserInfoInstance InstanceID="1" Username="telecomadmin " Userpassword="" UserGroup="" ModifyPWDFlag="1" EncryptMode="2" Salt="***" AccessInterface=""/>

</X_HW_CLIUserInfo>

<X_HW_CLITelnetAccess Access="1" TelnetPort="23"/>

<X_HW_WebUserInfo NumberOfInstances="2">

<X_HW_WebUserInfoInstance InstanceID="1" UserName="root " Mot de passe="$************************************ **$" UserLevel="1" Enable="1" ModifyPasswordFlag="0" FactoryPassword="$2Lrfv4EO&I'j){i6MA>f*|DEp9wOt)=/'Gy7@z8mQ$" Salt="" PassMode="3" Alias="cpe-1">

<X_HW_IteratePassword Mot de passe="$******************************$" Salt="" IterateCount="10000" HashType="0" />

</X_HW_WebUserInfoInstance>

<X_HW_WebUserInfoInstance InstanceID="2" UserName="telecomadmin " Password="$" UserLevel="0" Enable="1" ModifyPasswordFlag="1" Salt="" PassMode="3" Alias="cpe-2">

<X_HW_IteratePassword Mot de passe="$**************************" Salt="" IterateCount="10000" HashType="0"/>

</X_HW_WebUserInfoInstance>

</X_HW_WebUserInfo>

<X_HW_WebSslInfo Enable="0" CertPassword="$**************************************$ "/>

</InterfaceUtilisateur>

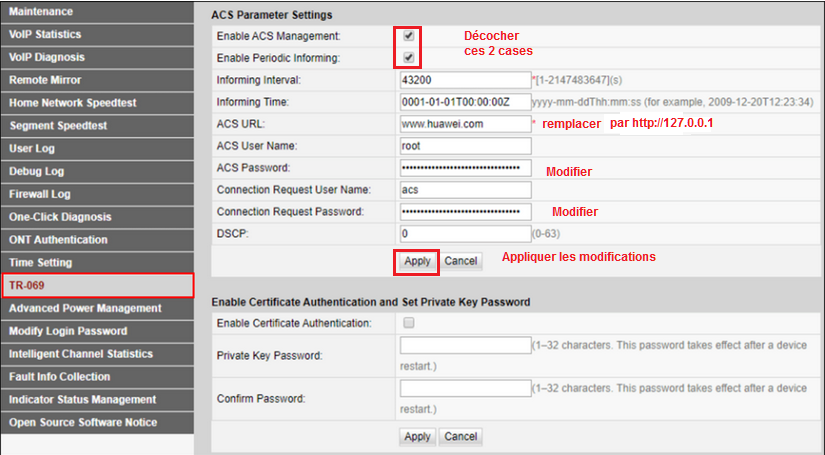

Pour éviter la restauration automatique par AT à la prochaine connexion après la modification il faut désactiver le protocole TR-069

Ce sujet est réservé aux membres connectés.

Les experts de Doctor Web ont découvert un autre cas d'infection par un boîtier TV basé sur Android.

Le malware, baptisé Android.Vo1d , a infecté près de 1,3 million d'appareils appartenant à des utilisateurs dans 197 pays. Il s'agit d'une porte dérobée qui place ses composants dans la zone de stockage du système et, lorsqu'elle est commandée par des attaquants, est capable de télécharger et d'installer secrètement des logiciels tiers. Les pays du Maghreb sont concernés.

-

1

1

Ce sujet est réservé aux membres connectés.

-

7

7

Ce sujet est réservé aux membres connectés

[hide]

Le Dark Web, une partie cachée et mystérieuse d'Internet, a acquis une notoriété grâce à ses activités illégales et à son anonymat. C’est un endroit où les cybercriminels prospèrent et où l’on peut trouver des informations sensibles, des marchandises illégales et des logiciels malveillants. De par sa nature clandestine, il présente des risques importants pour les individus, les entreprises et les organisations.

Le blocage de l’accès au Dark Web est devenu une mesure de cybersécurité essentielle pour se prémunir contre les menaces potentielles. En prenant des mesures proactives pour bloquer le Dark Web, vous pouvez vous protéger, ainsi que vos informations sensibles, afin de ne pas tomber entre de mauvaises mains. Mais comment y parvenir exactement ?

Dans cet article, nous explorerons le concept du Dark Web et pourquoi il est crucial d’en bloquer l’accès. Nous discuterons également de diverses stratégies et outils efficaces que vous pouvez utiliser pour sécuriser votre réseau et empêcher toute entrée non autorisée dans cette partie cachée d’Internet.

De la mise en œuvre de mesures strictes de sécurité du réseau à la formation de vous-même et des utilisateurs de votre réseau, nous présenterons les mesures que vous pouvez prendre pour rendre difficile l'accès des cybercriminels au Dark Web et la réalisation de leurs activités illégales.

Ainsi, que vous soyez un particulier préoccupé par votre cybersécurité personnelle ou un propriétaire d'entreprise cherchant à protéger vos données sensibles, ce guide complet vous fournira les connaissances et les outils nécessaires pour bloquer efficacement le Dark Web.

Qu’est-ce que le Dark Web ?

Le Dark Web, également connu sous le nom de Darknet, est une partie d'Internet intentionnellement cachée et non accessible via les moteurs de recherche traditionnels. Il fonctionne sur une superposition de réseau appelée Tor (The Onion Router), qui crypte et anonymise le trafic Internet, ce qui rend difficile le traçage de l'identité et de la localisation des utilisateurs.

Contrairement au Web de surface, qui est la partie d’Internet accessible au grand public, le Dark Web est principalement utilisé pour des activités illicites. Il héberge des sites Web proposant des produits illégaux, tels que des drogues, des armes, des documents contrefaits et des données volées. Il sert également de marché aux pirates et aux cybercriminels pour acheter ou vendre des outils de piratage, des informations d’identification volées et d’autres services illégaux.

Le Dark Web constitue un refuge pour diverses activités criminelles, notamment le vol d'identité, la fraude par carte de crédit, le blanchiment d'argent et le trafic de drogues et de matériels illicites. Il sert également de forum permettant aux cybercriminels d’échanger des informations, de partager des techniques de piratage et de planifier des cyberattaques.

L'accès au Dark Web nécessite un logiciel spécialisé, tel que le navigateur Tor , qui assure l'anonymat en faisant passer le trafic Internet via une série de relais cryptés. Il est donc difficile pour les forces de l’ordre de suivre les activités illégales et d’appréhender les personnes impliquées.

Il est important de noter que toutes les activités menées sur le Dark Web ne sont pas illégales. Certaines personnes l'utilisent à des fins légitimes, telles que la communication anonyme, le contournement de la censure et la protection de leur vie privée dans des régimes répressifs. Cependant, les activités illégales et les risques potentiels associés au Dark Web obligent à l’aborder avec prudence et à prendre des mesures pour en bloquer l’accès.

Dans les sections suivantes, nous explorerons les raisons pour lesquelles le blocage du Dark Web est vital et discuterons des stratégies efficaces pour protéger votre réseau et empêcher tout accès non autorisé à cette partie cachée d'Internet.

Pourquoi devriez-vous bloquer le Dark Web ?

Le blocage de l'accès au Dark Web est essentiel pour diverses raisons, allant de la protection des informations personnelles et sensibles à la protection de votre réseau contre les menaces potentielles. Voici quelques raisons clés pour lesquelles le blocage du Dark Web devrait être une priorité :

Prévenir les activités illégales : le Dark Web est connu pour héberger des activités illégales, notamment la vente de drogues, d'armes, de données volées et de services de piratage. En bloquant l'accès au Dark Web, vous réduisez le risque que les utilisateurs de votre réseau se livrent ou soient exposés à des activités illégales.

Protégez les informations sensibles : le Dark Web est une plaque tournante pour les données volées, notamment les informations personnelles, les dossiers financiers et les identifiants de connexion. En bloquant l'accès au Dark Web, vous minimisez les risques que vos informations sensibles soient exposées ou vendues à des cybercriminels.

Protégez la propriété intellectuelle : le Dark Web sert souvent de plate-forme pour la distribution de logiciels, de films, de musique et d'autres documents piratés protégés par le droit d'auteur. En bloquant l'accès au Dark Web, vous pouvez protéger vos droits de propriété intellectuelle et empêcher la distribution non autorisée de vos actifs numériques.

Améliorez la sécurité du réseau : le Dark Web est un terrain fertile pour les cyberattaques. Les pirates et les acteurs malveillants utilisent activement le Dark Web pour planifier et coordonner des attaques, partager des outils de piratage et exploiter des systèmes vulnérables. En bloquant l'accès au Dark Web, vous renforcez la sécurité de votre réseau et réduisez le risque d'être ciblé.

Se conformer aux réglementations : selon votre secteur d'activité, il peut exister des exigences réglementaires pour bloquer l'accès au Dark Web. Par exemple, les entreprises de secteurs tels que la finance, la santé et le gouvernement peuvent devoir mettre en œuvre des mesures pour empêcher tout accès non autorisé au Dark Web afin de se conformer aux réglementations en matière de protection des données et de confidentialité.

Protégez votre réputation : si votre réseau ou votre organisation est associé au Dark Web, cela peut avoir de graves conséquences sur sa réputation. En prenant des mesures proactives pour bloquer le Dark Web, vous démontrez votre engagement en faveur de la cybersécurité et protégez votre réputation d’entité digne de confiance.

Compte tenu des risques et des dommages potentiels associés au Dark Web, il est crucial de mettre en œuvre des mesures pour en bloquer l’accès. Dans la section suivante, nous explorerons des moyens efficaces pour empêcher toute entrée non autorisée sur le Dark Web et sécuriser votre réseau.

Façons de bloquer le Dark Web

Bloquer l’accès au Dark Web nécessite une approche à multiples facettes combinant diverses mesures et outils de sécurité. En mettant en œuvre ces stratégies, vous pouvez réduire considérablement le risque d'entrée non autorisée et protéger votre réseau contre les menaces potentielles. Voici quelques moyens efficaces pour bloquer le Dark Web :

Sécurisez votre réseau : commencez par vous assurer que votre infrastructure réseau est sécurisée. Cela inclut l'utilisation de mots de passe forts, l'activation du cryptage et la mise à jour régulière des micrologiciels et des logiciels sur vos périphériques réseau. La mise en œuvre de protocoles de sécurité solides constitue une base solide pour bloquer les accès non autorisés au Dark Web.

Utiliser des outils de surveillance du réseau : déployez des outils de surveillance du réseau pour détecter et analyser le trafic réseau. Ces outils peuvent aider à identifier les activités suspectes, telles que les tentatives de connexion aux services du Dark Web. En surveillant votre réseau, vous pouvez bloquer l'accès de manière proactive et prévenir toute violation potentielle.

Mettre en œuvre un filtrage Web et un blocage de contenu : utilisez un logiciel de filtrage Web et de blocage de contenu pour restreindre l'accès aux sites Web et aux services associés au Dark Web. Ces outils peuvent analyser le contenu d'un site Web et bloquer l'accès aux domaines connus du Dark Web, empêchant ainsi les utilisateurs du réseau d'accéder à du contenu nuisible ou illégal.

Utiliser des pare-feu et des serveurs proxy : configurez des pare-feu et des serveurs proxy pour bloquer le trafic vers les adresses IP et les domaines connus du Dark Web. Les pare-feu agissent comme une barrière entre votre réseau et Internet, tandis que les serveurs proxy peuvent filtrer et contrôler le trafic Internet, bloquant ainsi l'accès au Dark Web.

Informez-vous ainsi que les utilisateurs de votre réseau : la connaissance est une arme puissante contre le Dark Web. Renseignez-vous, ainsi que les utilisateurs de votre réseau, sur les risques et les dangers potentiels du Dark Web. En sensibilisant et en promouvant une utilisation responsable d’Internet, vous pouvez minimiser le risque d’accéder involontairement au Dark Web ou d’être victime d’activités cybercriminelles.

Utilisez un logiciel antivirus et anti-malware : installez un logiciel antivirus et anti-malware robuste sur tous les appareils connectés à votre réseau. Ces outils peuvent détecter et bloquer les logiciels malveillants souvent associés au Dark Web, réduisant ainsi le risque d'infections et de failles de sécurité potentielles.

En combinant ces stratégies, vous créez plusieurs couches de défense contre le Dark Web et améliorez la sécurité globale de votre réseau. Cependant, il est important de noter que bloquer complètement le Dark Web est un défi, car il est en constante évolution. Il est donc crucial de rester vigilant, de mettre régulièrement à jour vos mesures de sécurité et de vous adapter aux menaces émergentes pour bloquer efficacement l’accès à cette partie cachée d’Internet.

Sécurisez votre réseau

La sécurisation de votre réseau est la première étape cruciale pour bloquer l’accès au Dark Web. En mettant en œuvre des mesures de sécurité robustes, vous créez une base solide pour protéger votre réseau et empêcher les entrées non autorisées. Voici quelques étapes clés pour sécuriser votre réseau :

Utilisez des mots de passe forts : assurez-vous que tous les appareils, comptes et systèmes de votre réseau sont protégés par des mots de passe forts et uniques. Évitez d'utiliser des mots de passe courants ou des combinaisons faciles à deviner. La mise en œuvre de mots de passe forts réduit considérablement le risque d'accès non autorisé à votre réseau.

Activer le cryptage : utilisez des protocoles de cryptage, tels que WPA2 ou WPA3, pour protéger votre réseau Wi-Fi. Le cryptage garantit que les données transmises sur votre réseau sont sécurisées et ne peuvent pas être facilement interceptées par des acteurs malveillants. L'activation du cryptage fournit une couche supplémentaire de protection contre les accès non autorisés.

Mettre à jour le micrologiciel et le logiciel : mettez régulièrement à jour le micrologiciel et le logiciel de vos périphériques réseau, notamment les routeurs , les pare-feu et les points d'accès. Les mises à jour incluent souvent des correctifs de sécurité et des corrections de bogues qui corrigent les vulnérabilités. Garder vos appareils réseau à jour réduit le risque d’exploitation par des cybercriminels.

Implémentez des contrôles d'accès : configurez des contrôles d'accès sur vos périphériques réseau pour restreindre l'accès en fonction des rôles et des autorisations des utilisateurs. Cela garantit que seules les personnes autorisées peuvent accéder aux ressources réseau critiques. Créez des comptes d'utilisateurs distincts avec des niveaux d'accès appropriés pour limiter le risque d'accès non autorisé au réseau.

Segmentez votre réseau : divisez votre réseau en segments ou VLAN (réseaux locaux virtuels) pour isoler différents types d'appareils ou de groupes d'utilisateurs. Cela réduit l’impact d’une violation potentielle et empêche les mouvements latéraux au sein de votre réseau. La segmentation aide à contenir toute activité malveillante et améliore la sécurité globale de votre réseau.

Surveiller le trafic réseau : mettez en œuvre des outils de surveillance du réseau qui analysent le trafic réseau pour détecter toute activité ou anomalie suspecte. En surveillant votre réseau, vous pouvez détecter et répondre aux menaces potentielles en temps réel. Surveillez les modèles de trafic et recherchez tout signe de tentative de connexion aux services du Dark Web.

La sécurisation de votre réseau est un processus continu qui nécessite une maintenance et des mises à jour régulières. En mettant en œuvre ces mesures, vous établissez une défense solide contre les accès non autorisés au Dark Web et protégez votre réseau contre d’éventuelles failles de sécurité.

Utiliser des outils de surveillance du réseau

Les outils de surveillance du réseau jouent un rôle crucial dans le blocage de l'accès au Dark Web en vous aidant à détecter et à analyser le trafic réseau pour détecter tout signe d'activités suspectes ou de tentatives de connexion aux services du Dark Web. En tirant parti de ces outils, vous pouvez identifier et bloquer de manière proactive les entrées non autorisées sur votre réseau. Voici comment utiliser les outils de surveillance du réseau :

Mettre en œuvre des systèmes de détection d'intrusion (IDS) : les outils IDS surveillent le trafic réseau et recherchent des modèles ou des signatures de cybermenaces connues. Ils peuvent identifier et vous alerter de toute tentative potentielle d'accès au Dark Web ou d'autres activités malveillantes. En mettant en œuvre IDS, vous bénéficiez d'une visibilité en temps réel sur votre réseau et pouvez répondre rapidement à tout incident de sécurité.

Déployez des systèmes de prévention des intrusions (IPS) : les outils IPS fournissent une couche de sécurité supplémentaire non seulement en détectant les menaces potentielles, mais également en les bloquant activement et en les empêchant d'entrer dans votre réseau. IPS analyse le trafic réseau, le compare aux modèles d'attaque connus et prend des mesures immédiates pour bloquer les activités suspectes. Cela permet de protéger votre réseau contre les accès non autorisés au Dark Web et d'autres activités malveillantes.

Utiliser les outils d'analyse des journaux : les outils d'analyse des journaux aident à collecter et à analyser les données des journaux de divers périphériques et systèmes réseau. En surveillant les journaux, vous pouvez identifier toute activité inhabituelle ou suspecte qui pourrait indiquer des tentatives d'accès au Dark Web. L'analyse des journaux des pare-feu, des routeurs et d'autres périphériques réseau peut fournir des informations précieuses sur les menaces de sécurité potentielles et vous aider à prendre des mesures proactives pour bloquer l'accès.

Déployez des outils d'analyse du comportement du réseau (NBA) : les outils NBA surveillent le comportement du réseau et analysent les flux de trafic pour identifier les anomalies ou les écarts par rapport aux modèles normaux. En comprenant le comportement typique de votre réseau, vous pouvez détecter toute activité anormale pouvant signifier des tentatives d'accès au Dark Web. Les outils NBA peuvent fournir des alertes et des recommandations pour vous aider à bloquer les accès non autorisés et à sécuriser votre réseau.

Mettre en œuvre des systèmes de gestion des informations et des événements de sécurité (SIEM) : les systèmes SIEM collectent et corrèlent les journaux et les événements de divers dispositifs et applications de sécurité. Ils fournissent une surveillance et une analyse centralisées des événements de sécurité, vous permettant d'avoir une vue complète de l'état de sécurité de votre réseau. Les outils SIEM peuvent vous aider à identifier tout indicateur d’accès au Dark Web et à faciliter une réponse rapide aux menaces.

Examinez régulièrement les rapports de surveillance : examinez régulièrement les rapports générés par vos outils de surveillance réseau. Portez une attention particulière à toutes les alertes, anomalies ou modèles pouvant indiquer des tentatives d’accès au Dark Web. Agissez rapidement sur tout incident de sécurité identifié et prenez les mesures appropriées pour bloquer tout accès non autorisé.

En tirant parti des outils de surveillance du réseau, vous pouvez obtenir des informations précieuses sur la sécurité de votre réseau et détecter toute activité suspecte susceptible de conduire à un accès non autorisé au Dark Web. Une surveillance et une analyse régulières vous permettent de prendre des mesures proactives pour bloquer l'accès et maintenir l'intégrité de votre réseau.

Mettre en œuvre le filtrage Web et le blocage de contenu

La mise en œuvre de mesures de filtrage Web et de blocage de contenu est une stratégie efficace pour bloquer l'accès au Dark Web et empêcher les utilisateurs de votre réseau d'accéder à des contenus nuisibles ou illégaux. En filtrant et en bloquant des sites Web et des catégories spécifiques associés au Dark Web, vous pouvez améliorer la sécurité du réseau et maintenir un environnement de navigation sécurisé. Voici comment mettre en œuvre le filtrage Web et le blocage de contenu :

Utiliser le filtrage d'URL : le filtrage d'URL consiste à bloquer des URL spécifiques ou des adresses de sites Web associées au Dark Web. Utilisez des logiciels ou des services de filtrage Web qui maintiennent des listes de domaines Dark Web connus et en bloquent l’accès. Cela empêche les utilisateurs de votre réseau d'accéder à ces sites et réduit le risque d'exposition à du contenu malveillant.

Utiliser un filtrage par catégorie : le filtrage par catégorie vous permet de bloquer l'accès à des catégories spécifiques de sites Web couramment associées au Dark Web, telles que les drogues illégales, les armes, les outils de piratage ou le contenu explicite. Les solutions de filtrage Web fournissent souvent des catégories prédéfinies que vous pouvez sélectionner et bloquer en fonction des politiques et des exigences de votre organisation.

Utiliser le filtrage basé sur la réputation : le filtrage basé sur la réputation implique l'utilisation de bases de données ou de services qui classent les sites Web en fonction de leur réputation ou de leur fiabilité. Ces bases de données peuvent fournir des informations sur les sites Web associés au Dark Web ou connus pour héberger du contenu malveillant. En bloquant l’accès aux sites Web ayant une réputation négative, vous pouvez réduire les risques que les utilisateurs tombent sur le Dark Web.

Mettre en œuvre l'analyse et l'analyse du contenu : les outils d'analyse et d'analyse du contenu examinent le contenu des pages Web à la recherche de mots clés, d'expressions ou de modèles spécifiques qui indiquent une activité sur le Dark Web. Ces outils peuvent détecter et bloquer l'accès aux pages contenant du contenu illégal ou malveillant, offrant ainsi une couche de protection supplémentaire contre l'accès au Dark Web.

Pensez à utiliser le filtrage DNS : le filtrage DNS consiste à bloquer l'accès à certains sites Web ou catégories au niveau DNS (Domain Name System). En configurant les paramètres DNS de votre réseau pour utiliser un service de filtrage ou un pare-feu DNS, vous pouvez bloquer les requêtes vers les domaines Dark Web avant qu'elles ne soient traduites en adresses IP. Cela empêche les utilisateurs de votre réseau de tenter même d’ accéder aux sites du Dark Web .

Mettez à jour et entretenez régulièrement les filtres : Il est crucial de mettre à jour et d’entretenir régulièrement vos solutions de filtrage Web et de blocage de contenu. Les domaines et le contenu du Dark Web peuvent changer fréquemment et de nouveaux peuvent apparaître. Restez à jour avec les dernières listes et bases de données de sites Dark Web et assurez-vous que vos règles de filtrage sont à jour.

En mettant en œuvre des mesures de filtrage Web et de blocage de contenu, vous pouvez empêcher les utilisateurs de votre réseau d'accéder au Dark Web et réduire le risque d'exposition à du contenu illégal ou malveillant. Combinez ces mesures avec d’autres stratégies de sécurité pour créer une défense solide contre les accès non autorisés au Dark Web.

Utiliser un pare-feu et des serveurs proxy

Les pare-feu et les serveurs proxy sont des outils de sécurité réseau essentiels qui peuvent jouer un rôle important dans le blocage de l'accès au Dark Web. En configurant votre pare-feu et en utilisant efficacement les serveurs proxy, vous pouvez restreindre l'accès aux adresses IP, domaines et services connus du Dark Web. Voici comment tirer parti des pare-feu et des serveurs proxy :

Configurer les règles de pare-feu : les règles de pare-feu vous permettent de contrôler et de filtrer le trafic réseau entrant et sortant. Créez des règles qui bloquent le trafic vers et depuis des adresses IP ou des domaines connus du Dark Web. En configurant votre pare-feu pour restreindre l'accès à ces adresses, vous pouvez minimiser les risques que des utilisateurs non autorisés accèdent au Dark Web.

Implémenter des passerelles de couche d'application (ALG) : les ALG sont des modules de pare-feu spécialisés qui vous permettent d'inspecter et de filtrer le trafic en fonction de protocoles ou d'applications spécifiques. Configurez les ALG pour bloquer ou surveiller les protocoles couramment utilisés pour accéder au Dark Web, tels que Tor ou I2P (Invisible Internet Project). Cela garantit que les tentatives d'utilisation de ces protocoles sont soit refusées, soit enregistrées pour une enquête plus approfondie.

Déployer un serveur proxy inverse : Un serveur proxy inverse fait office d'intermédiaire entre les clients et les serveurs web. Il peut aider à filtrer et à bloquer les requêtes vers les sites du Dark Web en vérifiant les URL demandées par rapport à une liste noire ou à des règles de filtrage prédéfinies. En déployant un serveur proxy inverse et en le configurant pour bloquer l'accès aux domaines du Dark Web, vous pouvez empêcher les utilisateurs de votre réseau d'accéder à ces sites.

Utiliser le proxy transparent : le proxy transparent implique la redirection du trafic Web via un serveur proxy sans nécessiter de configuration manuelle sur les appareils clients. En mettant en œuvre un proxy transparent, vous pouvez appliquer des politiques de filtrage Web et de blocage de contenu au niveau du réseau. Cela garantit que tout le trafic réseau, y compris l'accès aux sites du Dark Web, est acheminé via le serveur proxy et soumis à des règles de filtrage.

Utiliser l'inspection SSL/TLS : activez l'inspection SSL/TLS sur votre pare-feu ou votre serveur proxy pour décrypter et analyser le trafic Web crypté. Cela permet au pare-feu ou au proxy d'examiner le contenu des connexions cryptées et de bloquer les requêtes vers les sites du Dark Web ou d'identifier les activités malveillantes. L'inspection SSL/TLS fournit une couche de sécurité supplémentaire lorsque vous tentez de bloquer l'accès aux services cryptés du Dark Web.

Mettez régulièrement à jour et maintenez vos règles de pare-feu et de proxy : il est essentiel de mettre régulièrement à jour et de maintenir vos règles de pare-feu et de proxy pour garantir qu'elles s'alignent sur le paysage en constante évolution du Dark Web. Restez informé des adresses IP, domaines et protocoles émergents du Dark Web, et mettez à jour vos règles de blocage en conséquence.

En utilisant efficacement les pare-feu et les serveurs proxy, vous pouvez contrôler et filtrer le trafic réseau, empêchant ainsi tout accès non autorisé au Dark Web. Combinez ces mesures avec d’autres pratiques de sécurité pour créer une défense robuste contre les risques potentiels associés au Dark Web.

Informez-vous ainsi que les utilisateurs de votre réseau

L’éducation joue un rôle essentiel dans le blocage de l’accès au Dark Web. En vous informant, ainsi que les utilisateurs de votre réseau, des risques et des dangers potentiels associés au Dark Web, vous pouvez sensibiliser, promouvoir une utilisation responsable d'Internet et minimiser la probabilité d'accès non autorisé. Voici comment vous pouvez vous renseigner ainsi que les utilisateurs de votre réseau :

Découvrez le Dark Web : prenez le temps de comprendre ce qu'est le Dark Web, comment il fonctionne et les risques potentiels qu'il présente. Renseignez-vous sur les activités illégales, les cybermenaces et les problèmes de confidentialité associés au Dark Web. Restez informé des dernières tendances et techniques utilisées par les cybercriminels dans l'écosystème du Dark Web.

Proposez des programmes de formation et de sensibilisation : organisez régulièrement des sessions de formation et des programmes de sensibilisation pour sensibiliser les utilisateurs de votre réseau au Dark Web. Abordez des sujets tels que les risques liés à l'accès au Dark Web, les conséquences de la participation à des activités illégales et l'importance de maintenir de solides pratiques de cybersécurité. Aidez-les à comprendre l’impact potentiel sur leur vie personnelle et professionnelle.

Mettre en évidence les implications juridiques et éthiques : Insistez sur les aspects juridiques et éthiques de l’accès au Dark Web. Faites comprendre aux utilisateurs de votre réseau que s'engager dans des activités illégales ou accéder à des contenus interdits sur le Dark Web peut avoir de graves conséquences juridiques. Promouvoir une utilisation responsable d’Internet et encourager le respect des lois et réglementations.

Enseigner des pratiques de navigation sécurisées : éduquez les utilisateurs de votre réseau sur les pratiques de navigation sécurisées afin de minimiser le risque de tomber accidentellement sur des sites du Dark Web. Apprenez-leur à éviter de cliquer sur des liens suspects, de télécharger des fichiers inconnus ou d'accéder à des sites Web inconnus. Encouragez l’utilisation de sites Web réputés et mettez en garde contre le partage d’informations personnelles ou sensibles en ligne.

Encouragez le signalement des activités suspectes : favorisez une culture de signalement parmi les utilisateurs de votre réseau. Encouragez-les à signaler rapidement toute activité suspecte ou incident potentiel lié au Dark Web. Établissez des canaux de signalement clairs, comme une adresse e-mail dédiée ou un service d'assistance, et assurez-vous que les signalements sont pris au sérieux et font l'objet d'une enquête rapide.

Restez informé des menaces émergentes : informez-vous en permanence, ainsi que les utilisateurs de votre réseau, des menaces émergentes et des nouvelles techniques utilisées dans le Dark Web. Restez informé des dernières actualités, tendances et meilleures pratiques en matière de cybersécurité. Partagez des informations et des ressources pertinentes avec votre réseau pour que tout le monde soit informé et préparé.

En favorisant un environnement d'éducation et de sensibilisation, vous vous donnez, ainsi qu'aux utilisateurs de votre réseau, les moyens de prendre des décisions éclairées et d'adopter un comportement responsable lorsqu'il s'agit d'accéder à Internet. L'éducation agit comme une mesure proactive pour empêcher l'accès non autorisé au Dark Web et minimiser les risques potentiels qui y sont associés.

Utiliser des logiciels antivirus et anti-malware

L'utilisation d'un logiciel antivirus et anti-malware est une étape cruciale pour bloquer l'accès au Dark Web et protéger votre réseau contre les menaces de sécurité potentielles. Ces solutions logicielles permettent de détecter et d'empêcher l'entrée de logiciels malveillants souvent associés au Dark Web. Voici comment tirer parti des logiciels antivirus et anti-malware :

Installez un logiciel de sécurité réputé : choisissez une solution logicielle antivirus et anti-malware réputée et installez-la sur tous les appareils connectés à votre réseau. Assurez-vous que le logiciel est à jour et reçoit régulièrement des mises à jour pour vous défendre contre les dernières menaces de logiciels malveillants, y compris celles distribuées via le Dark Web.

Planifiez des analyses régulières : configurez votre logiciel antivirus pour effectuer des analyses régulières de votre réseau et de vos appareils. Planifiez des analyses automatiques pour détecter et supprimer tout logiciel malveillant ou fichier suspect qui aurait pu être téléchargé par inadvertance à partir du Dark Web ou d'autres sources. Des analyses régulières permettent de garantir que votre réseau reste exempt de logiciels malveillants.

Activer la protection en temps réel : activez les fonctionnalités de protection en temps réel proposées par votre logiciel antivirus. La protection en temps réel surveille activement l'activité du réseau et des appareils, bloquant toute connexion entrante ou sortante jugée suspecte ou associée au Dark Web. Il fournit une couche de défense supplémentaire contre les logiciels malveillants qui tentent d'accéder au Dark Web ou d'infiltrer votre réseau.

Implémentez le filtrage Web et la réputation des fichiers : utilisez un logiciel antivirus doté de capacités de filtrage Web pour bloquer l'accès aux sites Web malveillants connus associés au Dark Web. De plus, tirez parti des fonctionnalités de réputation des fichiers qui analysent la réputation des fichiers téléchargés, empêchant ainsi l'exécution de fichiers potentiellement dangereux obtenus à partir du Dark Web.

Activer les mises à jour automatiques : assurez-vous que votre logiciel antivirus est configuré pour recevoir des mises à jour automatiques. Les mises à jour régulières incluent les dernières définitions de virus et algorithmes de détection qui protègent contre les nouvelles menaces émergentes trouvées sur le Dark Web. Ces mises à jour aident à maintenir votre logiciel antivirus efficace et à jour en bloquant l'accès au contenu malveillant.

Formez les utilisateurs à la gestion sécurisée des e-mails et des fichiers : éduquez les utilisateurs de votre réseau aux pratiques sécurisées de gestion des e-mails et des fichiers pour éviter le téléchargement accidentel de logiciels malveillants à partir du Dark Web. Apprenez-leur à être prudents lorsqu'ils ouvrent des pièces jointes à des e-mails ou téléchargent des fichiers à partir de sites Web inconnus, car ceux-ci pourraient contenir du contenu malveillant susceptible de compromettre la sécurité du réseau.

En utilisant un logiciel antivirus et anti-malware, vous ajoutez une couche de protection importante contre les logiciels malveillants et autres menaces provenant du Dark Web. Combinées à d'autres mesures de sécurité, ces solutions logicielles aident à maintenir un environnement réseau sécurisé et sans menace.

Conclusion

Bloquer l’accès au Dark Web est une étape cruciale pour garantir la sécurité et l’intégrité de votre réseau. Le Dark Web présente des risques importants, notamment des activités illégales, l'exposition à des informations sensibles et le potentiel de cyberattaques. En mettant en œuvre les stratégies décrites dans cet article, vous pouvez bloquer efficacement l'accès au Dark Web et atténuer ces risques.

En sécurisant votre réseau, en utilisant des outils de surveillance du réseau, en mettant en œuvre un filtrage Web et un blocage de contenu, en utilisant des pare-feu et des serveurs proxy, en vous informant ainsi que les utilisateurs de votre réseau et en tirant parti des logiciels antivirus et anti-malware, vous créez une défense à plusieurs niveaux qui réduit considérablement les risques de accès non autorisé au Dark Web.

Il est important de se rappeler que bloquer complètement le Dark Web est une tâche difficile, car il évolue constamment et de nouvelles menaces apparaissent. Il est donc crucial de rester informé des tendances émergentes et de mettre continuellement à jour vos mesures de sécurité pour garder une longueur d’avance sur les risques potentiels. En vous informant régulièrement ainsi que les utilisateurs de votre réseau, vous garantirez que chacun reste vigilant et informé sur les risques associés au Dark Web.

En adoptant une approche proactive et multidimensionnelle pour bloquer le Dark Web, vous pouvez protéger votre réseau, vos informations sensibles et vos utilisateurs contre les victimes des activités illégales et des cybermenaces qui se cachent dans cette partie cachée d'Internet. Donnez la priorité à la sécurité du réseau, à la surveillance continue, à la formation des utilisateurs et à l'utilisation d'outils de sécurité efficaces pour maintenir un environnement en ligne sécurisé.

[hide]

Si vous jouez depuis un certain temps, vous avez probablement été impliqué dans une forme de cyberattaque ou d'arnaque.

Les joueurs perdent souvent l'accès à leurs comptes, exposant des données sensibles telles que les adresses e-mail, les identités, les cartes de crédit et les numéros de sécurité sociale.

De telles attaques deviennent monnaie courante dans le domaine des jeux en ligne , et les joueurs sont souvent les plus touchés par ces cybercrimes.

Dans cet article, nous examinerons comment les joueurs peuvent apprendre à protéger leurs données privées contre les cyberattaques et les escroqueries.

Les 10 façons dont les joueurs peuvent sécuriser leur identité numérique:

[/hide]

Vous avez déjà entendu certains d'entre eux mais méritent d'être répétés, tandis que d'autres peuvent constituer le niveau de sécurité supplémentaire que vous espériez. Examinons dix méthodes éprouvées permettant aux joueurs en ligne de protéger leurs comptes et leur identité.

1. Mots de passe, mots de passe, mots de passe…

Il va sans dire que la sécurité des mots de passe constitue la première ligne de défense contre la plupart des cyberattaques. Si la sécurité des mots de passe est une évidence, alors pourquoi le mot de passe numéro 1 le plus couramment utilisé en ligne est-il « 123456 » ?

Si vous vous souvenez de votre mot de passe, il n'est probablement pas difficile à déchiffrer : choisissez des mots de passe uniques qui incluent :

- Lettres majuscules et minuscules ;

- Nombres;

- Symboles ($!@#$%^&*{}, etc.) ;

- Aucun signifiant personnel (noms d'animaux, anniversaires, etc.).

Mieux encore, utilisez un gestionnaire de mots de passe pour créer et stocker des mots de passe uniques pour chaque compte.

2. Profitez de l'authentification multifacteur (MFA)

La MFA n’est pas un concept nouveau, mais malheureusement, elle n’est pas encore utilisée par tout le monde. Cette technologie vous demande une preuve d'identité sous plusieurs formes avant d'autoriser l'accès à un compte ou à des données sensibles.

Si vous ne l'avez pas encore activé sur vos comptes de jeu, voici votre signe pour le faire maintenant. De cette façon, un pirate informatique aurait besoin d’accéder à votre mot de passe ainsi qu’à votre e-mail ou votre téléphone pour réussir à pénétrer dans votre compte.

3. Apprenez à repérer et à éviter les arnaques

La triste vérité est que les arnaques sont partout sur Internet. Cependant, comme les jeux en ligne sont très fréquentés par les enfants, les pirates ont tendance à cibler les joueurs. Les comptes de jeu regorgent généralement de détails de paiement et d’informations personnelles – exactement ce que recherchent les pirates.

Que vous ou vos enfants passiez plus de temps à jouer, tous les joueurs doivent apprendre à repérer les escroqueries. Les escroqueries typiques peuvent prendre la forme de :

- Phishing : e-mails ou messages qui incitent les utilisateurs à partager des informations sur leur compte.

- Usurpation d'identité : escrocs se faisant passer pour des développeurs de jeux, des administrateurs, etc.

- Escroqueries à la monnaie du jeu : ventes frauduleuses ou cadeaux de monnaie du jeu.

- Cheats/hacks : Les pirates informatiques promettent des astuces révolutionnaires remplies de logiciels malveillants.

4. Évitez de partager des informations personnelles en ligne

Si vous avez des enfants qui jouent à des jeux en ligne, il est très important de leur apprendre l'importance de la confidentialité des données personnelles. Même ceux qui n’ont pas d’enfants doivent s’assurer de ne jamais partager d’informations personnelles identifiables (PII) en ligne.

Même un nom ou un emplacement suffit à certains cybercriminels pour vous rechercher et cibler vos comptes. Si d'autres joueurs demandent des informations personnelles, veillez à éviter tout partage excessif et envisagez de les bloquer ou de les signaler.

5. Gardez vos logiciels, jeux et appareils à jour

Arrêtez d'appuyer sur « Rappelez-moi plus tard » sur toutes vos mises à jour : les développeurs créent ces correctifs pour une raison très cruciale. Les logiciels et les jeux vieillissent et les pirates informatiques découvrent souvent des points faibles dans la sécurité.

Une fois trouvées, ces portes dérobées sont utilisées par les pirates pour pirater des comptes et voler des données privées. Cependant, il est assez simple d'éviter ce sort… téléchargez les mises à jour !

6. Créez une puissante configuration de cybersécurité

Chaque joueur en ligne a besoin d’une configuration de cybersécurité pour assurer sa sécurité en ligne. Vous trouverez ci-dessous la configuration logicielle minimale requise pour les joueurs réguliers.

Antivirus : ce logiciel devrait être un outil dont vous disposez de toute façon, car il peut vous aider à éviter les logiciels malveillants et les virus indésirables provenant des pirates.

de jeu VPN : les logiciels de cryptage sont très importants pour les joueurs en ligne. Les meilleurs services VPN peuvent également réduire la latence tout en gardant toutes vos activités en ligne anonymes et sécurisées.

Pare-feu : les pare-feu intégrés sont corrects mais ne sont pas infaillibles. Si vous êtes sérieux au sujet de la sécurité, investissez dans un pare-feu de nouvelle génération (NGFW) pour une protection réseau globale.

Logiciel IDS/IPS : les systèmes de détection/prévention des intrusions (IDS/IPS) surveillent votre réseau à tout moment. L'IDS détecte les activités malveillantes, tandis que l'IPS stoppe les menaces avant qu'elles ne puissent prendre pied dans votre réseau.

7. Créez une adresse e-mail/une identité de jeu

Les joueurs intelligents créent une nouvelle adresse e-mail dans le seul but de s'inscrire à des jeux. Non seulement il est plus facile de gérer vos jeux en ligne, mais cela permet également de séparer et de sécuriser vos informations personnelles.

Certains joueurs vont même plus loin en créant des identités alternatives qu’ils utilisent uniquement pour les jeux en ligne. Les faux noms, accents, emplacements et bien plus encore peuvent protéger vos véritables informations et éloigner les fraudeurs des sentiers battus.

8. Limiter les mods et les intégrations tierces

Soyons réalistes : nous aimons tous modifier nos jeux préférés, mais il existe toujours un risque d'intégrer des logiciels malveillants dans vos fichiers de jeu. Le moyen le plus simple d'éviter cela consiste à limiter le nombre de mods ou d'intégrations tierces que vous utilisez.

Si vous voulez vraiment modifier vos jeux :

- Faites vos recherches sur les développeurs ;

- Évitez les sites Web sommaires ;

- Recherchez les mods largement examinés par d’autres joueurs.

9. Envisagez le stockage dans le cloud pour les sauvegardes de jeux

Souvent, lors d'un piratage, si vous avez sécurisé vos données, aucune information personnelle ne sera divulguée. Pourtant, il est probable que vos sauvegardes de jeu soient corrompues ou entièrement supprimées. Dans certains cas, c’est le véritable objectif de l’attaque.

Protégez vos précieuses sauvegardes de jeu des joueurs mécontents en les sauvegardant sur un serveur cloud sécurisé. Au moins de cette façon, vous n’avez pas besoin de repartir de zéro en cas de piratage.

10. Ne cessez jamais de vous renseigner sur les nouvelles cyberarnaques

Le monde des escroqueries et des attaques en ligne est en constante évolution. À mesure que de nouvelles technologies sont inventées, les fraudeurs les adoptent rapidement à des fins néfastes. La seule façon de vous préparer à une nouvelle arnaque est de rester informé .

Lisez régulièrement les actualités sur la cybersécurité et les rapports sur les cyberattaques liées aux jeux. Habituellement, ces rapports décrivent :

- Le type d’attaque perpétrée ;

- Comment le pirate informatique a accédé au(x) compte(s) ;

- Ce qui a été volé ;

- Comment l’attaque aurait pu être atténuée.

Avant votre prochaine session de jeu…

Dans la plupart des cas de cyberattaques contre des comptes de jeux en ligne, l’attaque aurait pu être évitée par les joueurs eux-mêmes.

Adoptez des pratiques modernes de confidentialité des données et des logiciels de cybersécurité haut de gamme, en vous informant régulièrement sur les nouvelles escroqueries et attaques.

Faites cela, et vos données privées et vos comptes de jeu resteront hors des griffes avides des cybercriminels.

[/hide]

C'est juste à titre éducatif que je vous apporte ces infos que je ne qualifie pas de tutos car non officielles et non testées leur fiabilité par moi-même. Elles sont destinées aux techniciens qui savent comment débloquer un smart tv au cas où ça bloquerai le démarrage du Smart TV. Si vous êtes un érudit qui peut utiliser cette méhode assurez-vous d'avoir sous la main le firmware du téléviseur ainsi l'outil (software) d'installation de mise à jour via le port USB ou RS232 . Sinon cela peut vous coûter un remplacement de la carte mère . Vous voilà donc avertis et ce sera à vos risques et périls.

Sachez qu'il existe 2 méthodes:

-

6

6

-

1

1

-

1

1

Ce sujet est réservé aux membres connectés.

-

1

1

Ce sujet est réservé aux membres connectés.

-

2

2

il y a une heure, ikka a dit :Merci à tous pour vos réponses. vous tous super calés.

En fait je cherche surtout un nouveau fournisseur Atlas bugg trop souvent.

Vous me conseillez quoi?

Tu incrimines le fournisseur Atlas d'emblée , je te conseille de demander à tester d'autres serveurs en qualité SD puis HD pour confirmé.

Tu veux dire que tu as des freez ,ces petites coupures qui durent quelques secondes et qui sont gênantes surtout lors des matchs en live ? Elles sont causées par divers facteurs comme le serveur surchargé,le débit de la connexion trop faible pour la qualité choisie de l'image, le fournisseur d'internet qui pratique la réduction de débit ,la RAM de ton matériel saturée, etc

Ce sujet est réservé aux membres connectés

-

2

2

-

1

1

Le 09/09/2024 à 11:03, azedlal a dit :La solution pour utiliser une application dédiée à un abonnement iptv sur une smart tv non Android est d'investir dans une Box Android Tv ou une Chromecast tv

Il a déjà une xiaomi qui est une box Android tv mais veut s'en passer et avoir une application iptv propriétaire (et non un lecteur standard de playliste iptv) installée directement sur son LG

Il y a 2 heures, petro01 a dit :Salut,

A titre perso j'ai galèrer longuement à trouver une application pour la lg avec webos. J'ai du en tester une bonne quinzaines, car certaines sur la vod je retrouvais un décalage son image, d'autres avaient pas les options pour activer les sous titres... Bref j'ai trouver mon bonheur avec l'appli hotiptv ou hotplayer maintenant c'est une flamme sur fond bleu. Bon elle est payante 5 euro l'année ou 13 euro à vie et tu doit avoir un test de 15 jours gratuit franchement elle est top !

Et pour le serveur je suis chez le roi, aucun bug en live même sur les grosses affiches, pas trop cher l'année, et bien fournis en films. Je regrette juste le contenue 4k en vod (environ 400 films) alors que sur des serveur plutôt premium ont en retrouve 1000 1500...

salut,

Comme il a déjà essayé un abonnement de chez Atlas pro qu'il lit avec le lecteur standard iptv smarters dans une box tv xiaomi (Android) et dit " j'aimerai passer directement par une appli sur ma LG WebOs. " je comprends qu'il veut une application pour sa LG avec abonnement dédiée et intégré. Il ne sait pas qu'il n'y a pas d'applications propiétaires avec abo Atlas pro,KING, OTT, PURE... sous WebOS qui un système fermé. Hotplayer et Iptv Smarters ne sont que des lecteurs standards de playlistes iptv m3u

Il y a 4 heures, sacha2900 a dit :Salut,

J'utilise l'un des 3 serveurs que tu cites depuis des mois et çà fonctionne parfaitement.

Je te conseille de contacter Max_OTT .

Il ne cherche pas juste un abo mais une application propriétaire dédiée à un abo qui peut fonctionner sur le système WebOS.

-

1

1

Ce sujet est réservé aux membres connectés.

-

1

1

il y a 39 minutes, ikka a dit :J'ai un boitier Xiaomi avec IPTV Smarters mais j'aimerai passer directement par une appli sur ma LG WebOs.

Tu n'as pas beaucoup de choix sur LG WebOs , contrairement aux Smart Tv qui sont sous Android tu ne peux pas utiliser une app dédiée à un serveur mais seulement passer par un lecteur standard de flux iptv ( comme IPTV Smarters ) pour regarder les chaines d'un abos acquis auprès d'un vendeur d'iptv au format m3u ou stalker.

Veuillez utiliser la discussion existante relative à votre sujet au lieu d'en créer

-

2

2

Le 05/09/2024 à 12:17, cRuStY_DZ a dit :Salem alikoum, Bonjour, enfin ont à la fibre au niveau de mon cartier (Annaba : Ilyza)

, je suis allez à mon agence avec une copie de la carte + résidence (je suis client chez A.T adsl 15MO)

, j'ai fait la demande pour la formule de 100MO, l'agent ma répondu que ont n'as pas de modem fibre depuis plus de 6 mois sur tous le territoire algérien

.

laisser votre numéros et oint vous appel.

1 2 3 VIVA L'ALGERIE

Pendant ce temps ils proposent en bonus des modems Fibre (wifi 6) gratuits pour les nouveaux clients qui demandent la 300Méga .

-

1

1

-

8

8

-

3

3

-

2

2

Votre téléviseur intelligent sait ce que vous regardez, quand vous le regardez, et peut même associer vos habitudes de visionnage à d'autres appareils.

-

1

1

-

1

1

Je répondrai encore à partir de demain .

-

1

1

-

2

2

Un nouvel outil va permettre d’espionner toutes vos discussions sur smartphones. Il existait quelques rumeurs au sujet d’une technologie capable d’écouter nos conversations à des fins publicitaires, et ça se précise, malheureusement…

-

1

1

il y a une heure, error404 a dit :Merci @laliche

j'ai essayé, j'ai pu me réinscrire mais le lien d'activation ne marche pas.

en cliquant, en copiant le lien dans le navigateur, en changeant de navigateur....

ça me redirige sur la page d'accueil ou on doit rentrer nos identifiants

je remets mes identifiants mais c'est pareil.

le lendemain, le service client d'AT m'a appelé juste pour savoir si mon souci était réglé, je leur ai dis que non et ils m'ont dit qu'ils allaient relancer... je leur ai dis que je les ai contacté depuis la mi juin...

un compte client supprimé chez un opérateur, il faut le faire...

Essaye de contacter directement leur direction par message privé à partir de leur page Facebook en joignant une capture de la page d'accueil , tes numéros de téléphone fixe et mobile, adresse du domicile, numéro client AT avec une explication détaillée du problème et les rappeler toutes les 48h.

[Confidentialité] Les principales autorisations dangereuses dans 50 applications populaires

dans Actu - News High-Tech

Posté(e) · Modifié par laliche

Ce sujet est réservé aux membres connectés.